Você pode configurar seu projeto Atlas para utilizar um role IAM do Amazon Web Services para acessar suas chaves KMS do Amazon Web Services para Encryption at Rest. Você pode utilizar um role existente ou criar um novo role ao habilitar a encryption at rest para seu projeto.

Esta página aborda a configuração do gerenciamento de chaves do cliente no seu projeto Atlas de acesso baseado em função. Você também pode configurar o AWS PrivateLink no seu AWS KMS para garantir que todo o tráfego entre o Atlas e seu AWS KMS ocorra nas interfaces de rede privada da AWS.

Se você ainda não habilitou a Criptografia em Repouso para seu projeto Atlas novo ou existente, siga o procedimento Habilitar acesso baseado em funções para sua chave de criptografia para um projeto para habilitar a Criptografia em descanso para seu projeto Atlas. Se você tiver um projeto Atlas para o qual já habilitou a Criptografia em repouso e configurou o acesso baseado em credenciais às suas chaves de criptografia, siga o procedimento Alternar para acesso baseado em função para sua chave de criptografia para um projeto para alternar para o acesso baseado em função às suas chaves de criptografia.

Você deve configurar o gerenciamento de chave do cliente para o projeto Atlas antes de habilitá-lo em clusters neste projeto.

Acesso necessário

Para configurar o gerenciamento de chaves do cliente, você deve ter acessoProject Owner ao projeto.

Os usuários com acesso Organization Owner devem se adicionar ao projeto como um Project Owner.

Habilitar chaves gerenciadas pelo cliente com AWS KMS

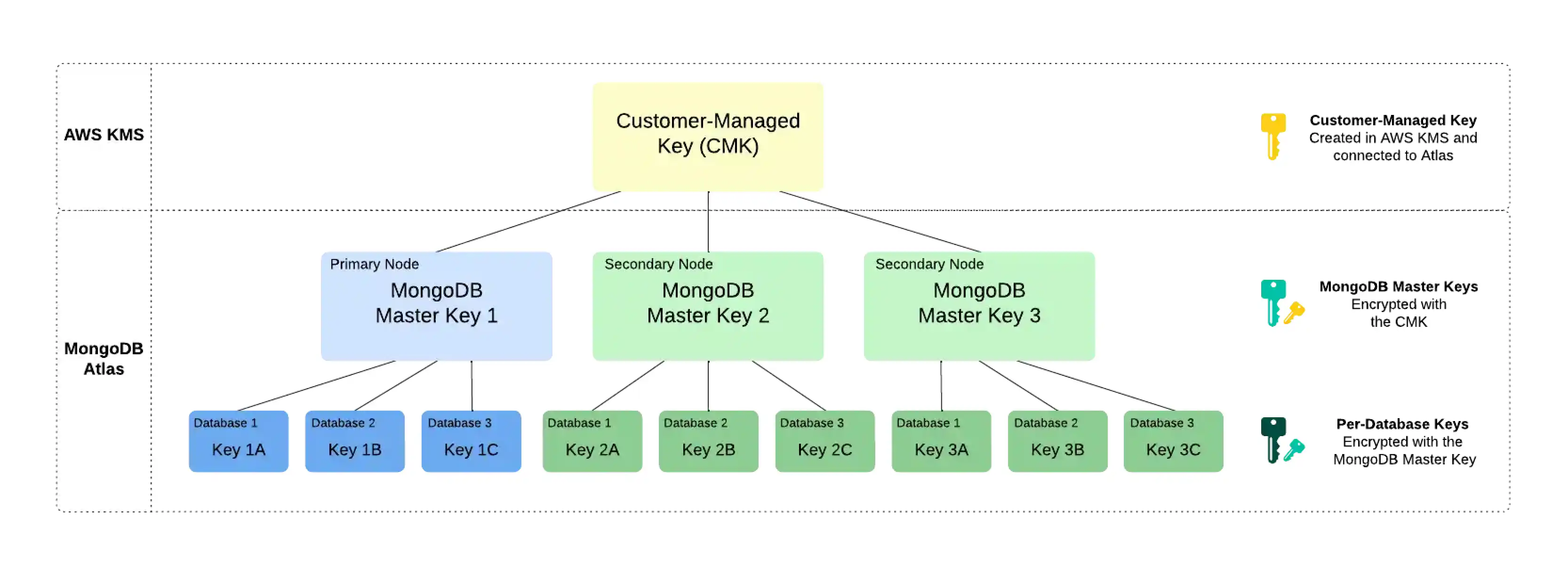

O gerenciamento de chaves do cliente no Atlas segue um processo chamado criptografia de envelope. Esse processo cria várias camadas de criptografia ao criptografar uma chave com outra chave. Para habilitar o gerenciamento de chaves do cliente, o Atlas usa as seguintes chaves de criptografia:

Customer-Managed Key (CMK)As chaves gerenciadas pelo cliente são chaves de criptografia que você cria, possui e gerencia no AWS KMS. Você cria a chave mestra do cliente no AWS KMS e a conecta ao Atlas no nível de projeto. Para saber mais sobre as chave mestra do clientes usadas no AWS KMS, consulte a documentação do AWS KMS.

O Atlas usa essa chave somente para criptografar as chaves mestras do MongoDB.

MongoDB Master KeyCada nó em seu cluster Atlas cria uma Chave Mestre MongoDB . As chaves mestres MongoDB são chaves de criptografia que um MongoDB Server usa para criptografar as chaves de criptografia por banco de dados. O Atlas salva uma cópia criptografada da chave localmente.

Essa chave é criptografada com a chave mestra do cliente e criptografa as chaves de criptografia por banco de dados.

Per-Database Encryption KeyCada nó no cluster do Atlas também cria uma chave de criptografia por cada banco de dados no seu cluster. O Atlas usa essas chaves para ler e gravar dados através do WiredTiger, que também criptografa e armazena essas chaves.

Essa chave é criptografada com a chave mestra MongoDB.

Exemplo

Considere a seguinte hierarquia de criptografia para um conjunto de réplicas de três nós. O Atlas usa a CMK do AWS KMS para criptografar uma chave mestra exclusiva do MongoDB para cada nó no cluster. Cada nó também contém três bancos de dados, cada um deles criptografado com uma chave de criptografia exclusiva por banco de dados. Quando o cluster é inicializado, o Atlas descriptografa a chave mestra do MongoDB usando a CMK do AWS KMS e a fornece ao MongoDB Server.

Observação

Se revogar o acesso do Atlas à CMK, o Atlas desligará os nós no seu cluster e você não poderá acessar seus dados até restaurar o acesso à CMK.

Alterne sua chave mestra do cliente AWS

Observação

Este recurso não está disponível para nenhuma das seguintes implantações:

M0Clusters gratuitosClusters flexíveis

Para saber mais,consulte Limites.

Chave mestra MongoDB - Responsabilidade do MongoDB

Quando você usa seu próprio provedor de nuvem KMS, o Atlas gira automaticamente as chaves mestras do MongoDB pelo menos a cada 90 dias. A rotação de suas chaves começará durante uma período de manutenção , se houver uma configurada. Adiar a manutenção (manual ou automaticamente) pode fazer com que a chave seja girada além da marca de 90dias. As chaves são giradas de forma contínua e o processo não exige que os dados sejam reescritos.

Seu AWS chave mestra do cliente - Sua responsabilidade

O Atlas não rotaciona automaticamente a CMK do AWS usado para Encryption at rest - fornecida pelo AWS.

Como melhores práticas, o Atlas cria um alert para lembrar você de rotacionar sua AWS CMK a cada 90 dias por padrão quando você habilita a criptografia em descanso para um projeto Atlas. É possível configurar o período desse alertas.

Você mesmo pode alternar sua CMK da AWS ou configurar sua instância do AWS KMS para alternar automaticamente sua CMK. Se você configurar a alteração automática da CMK da AWS, o período padrão para alternar é de aproximadamente 365 dias.

Se já configurou uma rotação CMK automática em AWS e não deseja receber o alerta Atlas para rotacionar sua CMK a cada 90 dias, você pode modificar o período de alerta padrão para ser maior que 365 dias ou desabilitar o alerta.

Esta página explica como criar uma nova chave e atualizar o ID da CMK no Atlas para girar seu projeto do Atlas CMK. Esse método de rotação de chaves permite um controle mais granular do período de rotação em comparação com a rotação automática de CMK do AWS KMS .

Importante

Backups em nuvem com Encryption at Rest

Para clusters que usam Criptografia em repouso e Back Up Your Cluster, o Atlas usa as credenciais de usuário do projeto CLM e do AWS IAM no momento do snapshot para criptografar automaticamente os arquivos de dados do snapshot. Essa é uma camada adicional de criptografia sobre a criptografia existente aplicada a todos os volumes de armazenamento e snapshots do Atlas.

O Atlas não criptografa novamente os snapshots com a nova CMK após a rotação. Não exclua a CMK antiga até que você verifique em cada cluster habilitado para backup no projeto se há algum snapshot que ainda esteja usando essa CMK. O Atlas exclui backups de acordo com o agendamento de backup, a retenção e os snapshots on-demand. Depois que o Atlas excluir todos os snapshots que dependem de uma determinada CMK, você poderá excluir essa CMK com segurança.

Procedimento

No Atlas, vá para a página Advanced do seu projeto.

Se ainda não tiver sido exibido, selecione a organização que contém seu projeto no menu Organizations na barra de navegação.

Se ainda não estiver exibido, selecione seu projeto no menu Projects na barra de navegação.

Na barra lateral, clique em Database & Network Access sob o título Security.

Na barra lateral, clique em Advanced.

A página Avançado é exibida.

Atualize os detalhes da chave mestra do cliente AWS.

Insira as seguintes informações:

Campoem açãoAWS IAM role

Selecione um role existente do AWS IAM que já tenha acesso às suas chaves KMS ou autorize um novo role e conceda a esse role acesso às suas chaves KMS com as seguintes permissões:

Para saber mais,consulte Acesso baseado em role à sua chave de encriptação para um projeto.

Customer Master Key ID

Insira o ID da chave mestra do cliente da AWS.

Customer Master Key Region

Selecione a região AWS na qual você criou sua AWS CMK.

O Atlas lista somente as regiões Amazon Web Services que oferecem suporte ao Amazon Web Services KMS.

Clique em Save.

O Atlas exibe um banner no console do Atlas durante o processo de rotação da CMK. Não exclua ou desative a CMK até que suas alterações sejam distribuídas.

Reconfigurar região do AWS KMS durante uma interrupção

Durante uma interrupção regional, sua região do AWS KMS poderá ficar indisponível. Se você habilitou a Encryption at rest usando o Gerenciamento de chaves do consumidor, poderá realizar operações de criptografia e descriptografia enquanto pelo menos um nó ainda estiver disponível. No entanto, se todos os nós ficarem indisponíveis, não será possível executar operações criptográficas. Um nó ficará indisponível se for reiniciado durante a interrupção.

Para colocar os nós indisponíveis em um estado saudável, você pode reconfigurar sua região atual do Amazon Web Services KMS para uma região disponível. Para alterar a região do KMS, a chave do Amazon Web Services KMS deve ser uma chave de várias regiões. Para criar uma chave de várias regiões, consulte a documentação do Amazon Web Services.

Observação

Não é possível converter uma chave de região única para uma chave multirregional.

Procedimento

Para reconfigurar sua região do AWS KMS, conclua as seguintes etapas no Atlas:

No Atlas, vá para a página Advanced do seu projeto.

Se ainda não tiver sido exibido, selecione a organização que contém seu projeto no menu Organizations na barra de navegação.

Se ainda não estiver exibido, selecione seu projeto no menu Projects na barra de navegação.

Na barra lateral, clique em Database & Network Access sob o título Security.

Na barra lateral, clique em Advanced.

A página Avançado é exibida.

Próximos passos

Você pode usar uma chave gerenciada pelo cliente (CMK) do seu AWS KMS em uma rede pública ou pelo AWS PrivateLink. Para saber mais, consulte o seguinte:

Habilitar chaves gerenciadas pelo cliente para nós de pesquisa

Por padrão, os processos de pesquisa e MongoDB são executados nos mesmos nós. Com essa arquitetura, a criptografia gerenciada pelo cliente se aplica aos dados do seu banco de dados , mas não se aplica aos índices de pesquisa.

Quando você habilita nós de pesquisa dedicados, os processos de pesquisa são executados em nós separados. Isso permite que você ative a criptografia de dados do nó de pesquisa, para que possa criptografar os dados do banco de dados e os índices de pesquisa com as mesmas chaves gerenciadas pelo cliente para uma cobertura abrangente de criptografia.

Observação

Os nós de banco de dados e os nós de pesquisa usam métodos de criptografia diferentes com as mesmas chaves gerenciadas pelo cliente. Os nós de banco de dados usam o WiredTiger Mecanismo de armazenamento criptografado, enquanto os nós de pesquisa usam criptografia no nível do disco.

Tópicos relacionados

Para saber mais sobre a criptografia em repouso MongoDB, consulte Criptografia em repouso na documentação do servidor MongoDB.

Para saber mais sobre encryption at rest com backups em nuvem, consulte Mecanismo de armazenamento e criptografia de backup em nuvem.